Les données personnelles de 19,7 millions de fonctionnaires US (...) - Intrapole, la protection de vos données informatique - investigations électroniques - cybersécurité

Le vol de données ou d'informations en Cote d'Ivoire : Peut-on voler une chose qu'on ne peut saisir ? Que dit le Droit ?

La reconnaissance juridique du vol de données - Le Net Expert - Expert Informatique mise en conformité RGPD - Consultant et Formateur RGPD Mises en conformité - Expert Informatique Cybercriminalité - Cybercriminalité,

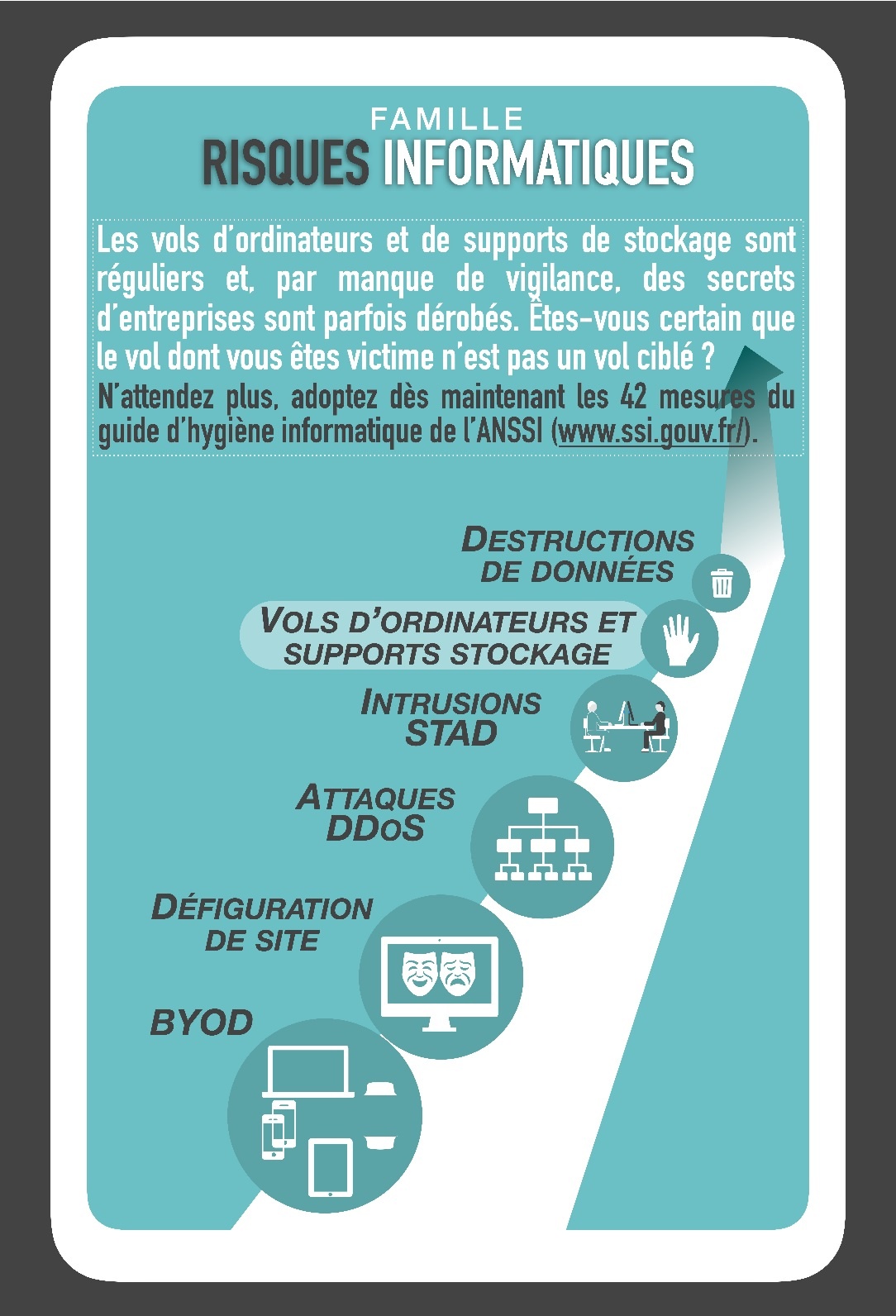

Au voleur ! Quatre mesures pour prévenir le vol de données en interne - Cybersécurité > Digital - BeaBoss.fr

Centraliser vos données d'entreprise pour plus de sécurité - NowTeam, Spécialiste de l'infogérance et maintenance informatique